Nunca esqueço da primeira vez em que precisei criar VLANs em um firewall Fortinet. Naquele momento, eu sentia que cada opção, cada número, poderia mudar todo o rumo da segurança na rede da empresa. Olhando para trás, vejo que dividir bem uma rede em VLANs, e configurá-las corretamente, simplifica a administração, aumenta o controle e ajuda a proteger melhor cada segmento.

Hoje, quero trazer minha experiência de um jeito simples, passo a passo, com detalhes que só percebi no dia a dia e com o apoio da comunidade SECINFRA. Afinal, compartilhar conhecimento é o que move nosso projeto e já ajudou muita gente a conquistar certificações Fortinet e crescer no mercado.

Entendendo o conceito de VLAN

Antes de apertar qualquer botão em seu firewall, é importante entender o real papel das VLANs. Em minhas pesquisas e no contato com profissionais em treinamentos SECINFRA, reforço sempre um ponto:

VLAN não é só separar tráfegos, é reduzir o impacto de falhas e melhorar a gestão.

VLAN é, basicamente, uma rede lógica criada dentro de uma rede física, permitindo que dispositivos se comuniquem como se estivessem na mesma rede, mesmo estando em lugares diferentes fisicamente.

As VLANs ajudam a dividir departamentos (como Financeiro, RH, TI) e aplicar regras personalizadas para cada grupo, algo essencial para compliance e políticas internas.

Por que usar VLANs no firewall Fortinet?

Durante treinamentos e consultorias, vejo surgir algumas dúvidas legítimas: não é o suficiente criar VLANs no switch? Por que também fazer no firewall Fortinet? Minha resposta, baseada em prática, é direta:

- Segmentação com segurança de alto nível: O firewall aplica regras de acesso entre VLANs.

- Visibilidade do tráfego: É possível monitorar, registrar e agir sobre cada segmento.

- Controle sobre políticas: Facilita aplicar autenticação, inspeção de conteúdo e monitoramento granular para cada grupo.

Com tudo isso em mente, passo a explicar o caminho até a configuração ideal, que já testei várias vezes e ensino nos conteúdos do SECINFRA.

Checklist antes de começar

Eu aprendi que, para a configuração fluir sem surpresas, vale conferir alguns pontos:

- Ter, em mãos, o número das VLANs (IDs) que deseja usar.

- Saber em quais interfaces físicas essas VLANs vão funcionar.

- Listar quais redes e sub-redes cada segmento terá.

- Ter as permissões de administrador no FortiGate.

- Cerificar-se que switches e outros equipamentos já estejam, também, prontos para usar as VLANs que você criar.

Com esse checklist organizado, tudo fica muito mais claro ao acessar o equipamento.

Passo a passo: criando uma VLAN no firewall Fortinet

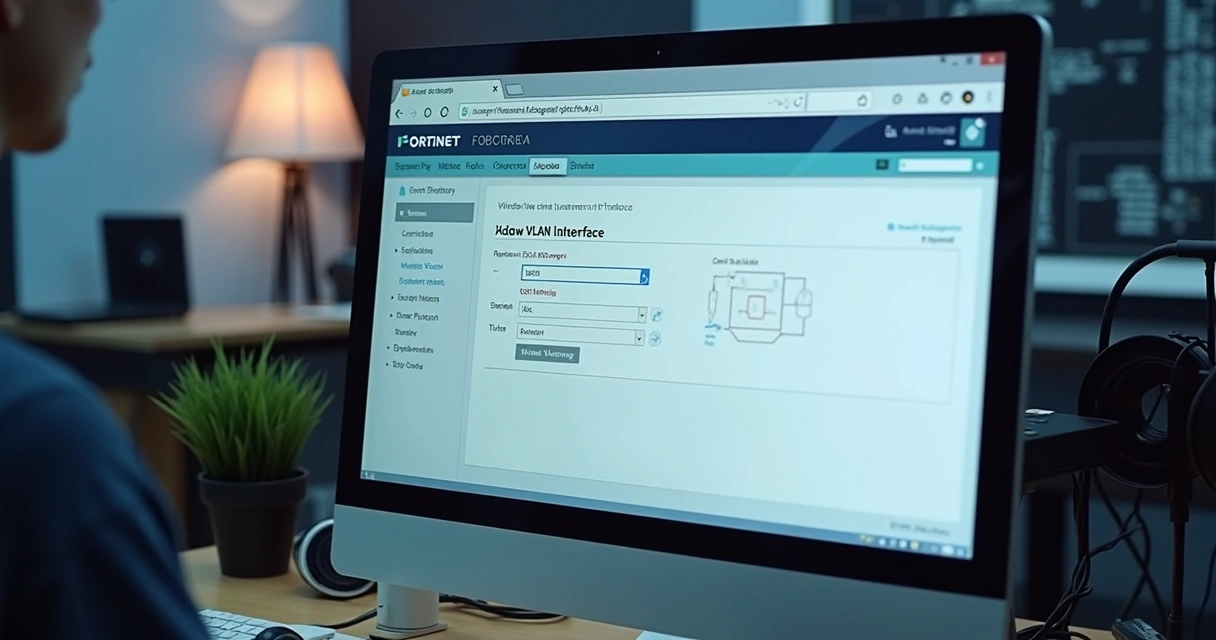

Agora, vou guiar você por cada etapa. Se estiver com um FortiGate em mãos, abra a interface de administração web. É possível fazer pelo CLI (linha de comando) também, mas começo pelo método mais visual.

- Acesse o firewall Fortinet: Abra o browser e digite o endereço do FortiGate. Informe usuário e senha com permissão adequada.

- Vá até as interfaces: No menu, clique em “Network” e depois “Interfaces”.

- Crie uma nova interface VLAN: No canto superior, clique em “Create New > Interface”. Selecione “VLAN” como tipo.

- Configure os parâmetrosName/Nome: Escolha um nome claro, como “VLAN_10_Financeiro”.

- Interface: Selecione a porta física (exemplo: port2) onde a VLAN vai passar.

- VLAN ID: Coloque o número da VLAN, referente ao seu projeto de rede.

- Addressing Mode: Normalmente, escolha “Manual” para atribuir um IP ao gateway dentro da VLAN.

- IP/Netmask: Defina o endereço IP da interface VLAN e sua máscara.

- Salve as configuraçõesConfirme e volte à lista de interfaces. Sua nova VLAN aparecerá lá.

No CLI, costumo usar o seguinte comando, quando quero agilidade:

config system interface

edit VLAN_10_Financeiro

set vdom root

set ip 192.168.10.1 255.255.255.0

set interface port2

set vlanid 10

next

end

Isso adiciona a VLAN rapidamente. Só lembre de conferir se não há conflitos no IP dado.

Como aplicar regras e rotas para VLANs

Como aplicar regras e rotas para VLANs

A VLAN criada precisa de rotas e políticas de firewall. Aqui estão os próximos passos, que sempre sigo para garantir que a comunicação ocorra como planejado:

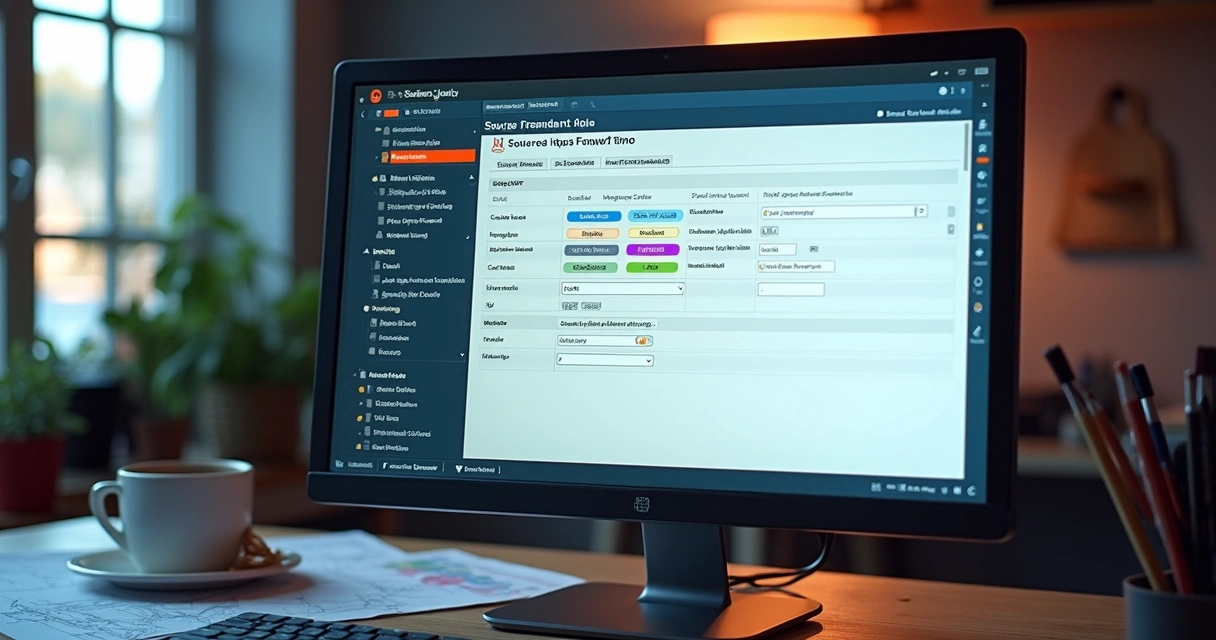

- Crie regras de firewall entre as VLANsNo menu “Policy & Objects”, clique em “IPv4 Policy” e depois em “Create New”.

- Selecione a interface de origem (sua VLAN recém criada) e o destino (pode ser uma outra VLAN, a Internet, ou outro segmento).

- Defina quais serviços serão permitidos (HTTP, HTTPS, etc.) e salve.

- Configure as rotas necessáriasVerifique se há necessidade de rotas estáticas para que a VLAN tenha acesso para fora, ou para outras redes não conectadas diretamente.

- Menu “Network” > “Static Routes”.

A política mais segura é negar tudo entre VLANs e abrir apenas o necessário – esse é um padrão constante em auditorias que acompanho com a equipe SECINFRA.

Dicas úteis durante a configuração

Dicas úteis durante a configuração

Antes de ativar em produção, sempre faço testes de comunicação. Uso um notebook conectado à porta do switch marcada com a VLAN certa e, com comandos como “ping”, valido se consigo alcançar o gateway configurado no Fortinet.

- Verifique o status da interface VLAN no FortiGate; precisa estar “up”.

- Confirme se o switch realmente está etiquetando a porta com o ID correto (modo “tagged” no switch).

- Fique de olho nos logs em “Log & Report” para checar se há bloqueios inesperados.

- Documente sempre as VLANs, IPs, regras feitas – documentação evita dores de cabeça futuras.

- Consulte materiais técnicos do SECINFRA sobre arquitetura de redes para mais exemplos práticos.

Monitoramento e manutenção das VLANs

Depois de configurar e testar, penso que a principal tarefa é o acompanhamento. Gosto de acessar a seção de tráfego em tempo real nas interfaces e, principalmente, checar alertas. Se alguma VLAN for comprometida, o Fortinet torna prático identificar o problema rapidamente.

Revisar periodicamente as políticas entre VLANs – abrindo apenas portas e acessos que realmente fazem sentido – evita problemas de segurança e mantém a rede bem segmentada.

Quando participo de discussões na comunidade do projeto SECINFRA, sempre oriento colegas a revisar as permissões após mudanças na equipe ou em processos internos.

Exemplo de cenário prático

Imagine uma empresa com três setores bem definidos: Financeiro, TI e Operacional. Cada um recebe uma VLAN:

- VLAN 10 – Financeiro (192.168.10.0/24)

- VLAN 20 – TI (192.168.20.0/24)

- VLAN 30 – Operacional (192.168.30.0/24)

No Fortinet, você configura três interfaces VLAN em uma mesma porta física, define IPs para cada gateway, aplica políticas de firewall entre elas e deixa todos isolados, exceto por acessos específicos (como ao servidor de arquivos). E se quiser, pode criar políticas para inspecionar antivírus, aplicar web filter ou autenticação individual.

Para encontrar mais exemplos reais de configuração, recomendo a leitura de um tutorial passo a passo sobre VLANs do SECINFRA.

Onde se aprofundar mais?

Ao longo desse guia, citei várias situações que enfrentei. Se você quer se especializar, consultar artigos, tutoriais em vídeo ou buscar dúvidas específicas, faça uma pesquisa pelo termo “VLAN” na área de busca do SECINFRA. Sempre há conteúdo técnico atualizado, pronto para quem quer crescer na área de segurança e infraestrutura.

Além disso, matérias como o estudo de caso sobre segmentação de redes apresentam mais detalhes para diferentes ambientes e demandas.

Conclusão

Configurar VLANs em firewalls Fortinet é um passo prático, mas estratégico na segurança digital. Fazendo com atenção desde o planejamento até a documentação, sua empresa ganha organização, controle e proteção. Já vi empresas evitarem grandes incidentes só porque dividiram corretamente os acessos.

Se você busca conhecimento prático, preparação para certificações ou integração em uma comunidade ativa de infraestrutura e Fortinet, participe da comunidade SECINFRA. Receba atualizações semanais, tire dúvidas e evolua ao lado de outros profissionais apaixonados por redes e segurança Faça parte dessa transformação e descubra conteúdos exclusivos para avançar na sua carreira.

Perguntas frequentes

O que é uma VLAN no Fortinet?

VLAN no Fortinet é uma interface lógica criada dentro de uma interface física, que permite segregar o tráfego de rede para diferentes grupos de dispositivos, isolando departamentos, serviços ou ambientes dentro do firewall. Isso facilita aplicar regras específicas e monitorar acessos em cada segmento.

Como criar uma VLAN no firewall?

Para criar uma VLAN, entre em “Network > Interfaces”, clique em criar nova interface, selecione “VLAN”, atribua um nome, vincule à porta física, defina o ID da VLAN e configure o IP, salvando ao final. Assim, a VLAN estará pronta para receber regras de firewall e rotas conforme necessidade.

Para que servem VLANs em firewalls?

As VLANs em firewalls servem para segmentar a rede de forma lógica, permitindo separar dispositivos e serviços, aplicar diferentes políticas de segurança, restringir acessos e facilitar o monitoramento de tráfego específico por segmento.

VLANs melhoram a segurança da rede?

Sim, VLANs melhoram a segurança, pois criam barreiras dentro da rede, dificultando que um ataque ou acesso não autorizado em um segmento se propague para outros. Além disso, regras de firewall são aplicadas entre as VLANs, oferecendo proteção adicional.

Quantas VLANs posso configurar no Fortinet?

O Fortinet permite criar múltiplas VLANs, e o limite exato depende do modelo e da quantidade de recursos disponíveis (memória e desempenho do equipamento). Em ambientes corporativos, é comum criar dezenas ou até centenas de VLANs, desde que o uso atenda às boas práticas e à necessidade da rede.

Deixe um comentário